2016.08.31: 対処方法を別ページに分離

2016.08.26:「この警告が出た場合の対処方法」追記

2016.08.25: 初出。文末に追記。中段に外部リンクを3件追加

このページは、2016年8月にネット閲覧中に「電話番号付きの警告画面」を出してしまった時の記録です。(ウイルスではなくオンライン詐欺)当時はこの詐欺プログラムの事を全く知らず、かなりあたふたしてしまいました。

電話番号付きの警告画面を消したい場合・安全を確認したい場合

以下ページに手順をまとめました

詐欺の警告画面「050-5865-4072」を消す方法

対処方法の手順だけ知りたい方は↑こちらをどうぞ。

PCの安全を慎重に確認したい場合

Windowsがウイルス感染した後の手動&目視チェック (自分用まとめ)

ウイルス対策ソフトで検知できない、駆除できない場合で、かつ自分で対処したい場合は↑こちらをどうぞ。(オンライン詐欺や単純なブラウザハイジャックの場合はこの手順は不要です。)

以下、当時(ウイルス感染したと思い込んでいた時)の顛末を記した記録です。

どんなウイルスに引っかかったか

「ウイルス」と呼ぶにはあまりにショボイ、ブラウザハイジャック型のオンライン詐欺攻撃でした。色々チェックしていますが、(一般的なPC、一般的な利用方法であれば)たぶんブラウザのキャッシュクリアだけでOKな感じ。ほぼ実害は無いと思われます。

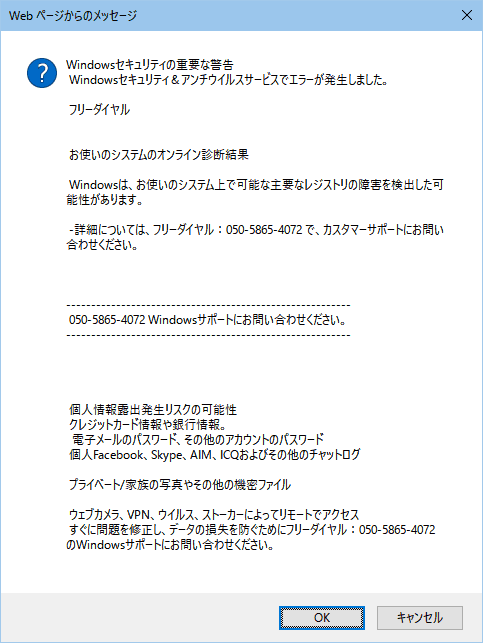

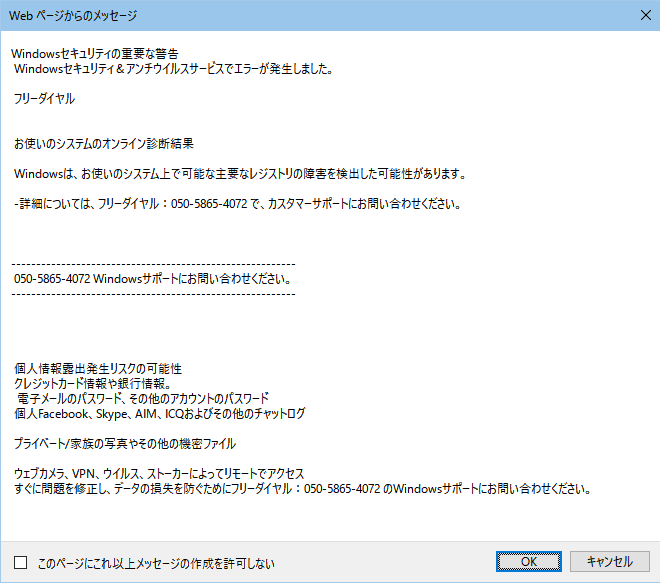

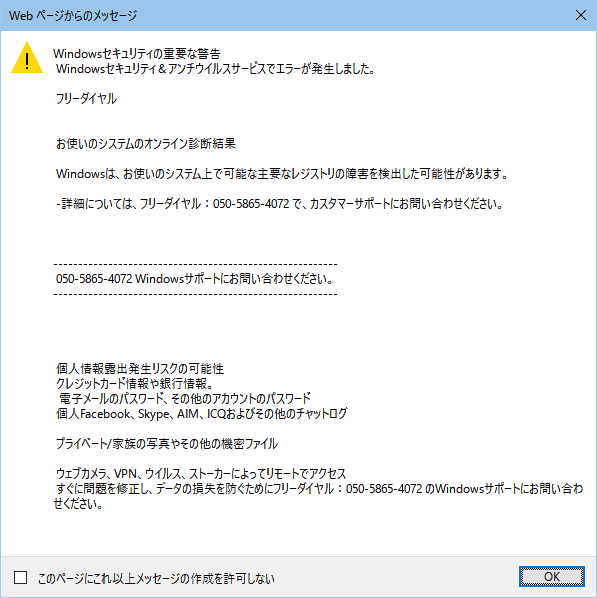

こんな画面が出てきました。

IE11でブラウジング中、こんな画面が出てきました。

▲クリックで拡大

この時、セキュリティツール(Windows Defender)は一切反応なし。

「X」や「キャンセル」を押しても上図3枚のダイアログがランダムに登場し、IEの操作を受け付けなくしています。

(さすがに「OK」を押してみる勇気はなかった)

(次項で紹介するリンクを読むと「OK」を押しても特に問題は出なかったらしい)

Windowsセキュリティの重要な警告

Windowsセキュリティ&アンチウイルスサービスでエラーが発生しました。

フリーダイヤル

お使いのシステムのオンライン診断結果

Windowsは、お使いのシステム上で可能な主要なレジストリの障害を検出した可能性があります。

-詳細については、フリーダイヤル:050-5865-4072 で、カスタマーサポートにお問い合わせください。

---------------------------------------------------------

050-5865-4072 Windowsサポートにお問い合わせください。

---------------------------------------------------------

個人情報露出発生リスクの可能性

クレジットカード情報や銀行情報。

電子メールのパスワード、その他のアカウントのパスワード

個人Facebook、Skype、AIM、ICQおよびその他のチャットログ

プライベート/家族の写真やその他の機密ファイル

ウェブカメラ、VPN、ウイルス、ストーカーによってリモートでアクセス

すぐに問題を修正し、データの損失を防ぐためにフリーダイヤル:050-5865-4072 のWindowsサポートにお問い合わせください。

- ダイアログが出た瞬間は「アチャー」と思いましたが、これウイルスと言うにはあまりに古典的な、ただのブラウザハイジャックのようです。

- 警告ポップアップの内容を改ざんし、単純に繰り返し表示させているだけのようです。

ブラウザハイジャックについて

- Microsoftの解説1

ブラウザーのハイジャック | ブラウザーのセキュリティ | オンライン詐欺対策 - Microsoftの解説2

オンライン詐欺の撲滅 | ブラウザ ハイジャック - シマンテックの解説

ブラウザからブラウザハイジャッカーマルウェアを削除する方法

- 警告ダイアログの改ざんの他にも、意図しないWebページへのリダイレクトや、アドオンのインストール、最初に開くページの改ざんなど、色々なタイプがあるようです。

- 簡単な対処方法も書かれています。

上記のサイトを読んでみた感じでも、PCへダメージはかなり少ないようで、「ウイルス」という分類ではなく、「表示した電話番号に電話を掛けさせるのが狙い」という「オンライン詐欺」というジャンルに分類されるようです。

- 電話を掛けると、高額なサポート料金を請求されたり、リモートツールのインストールを促され、そこで初めてPCを乗っ取られる…というケースが多いようです。

- 一昔前に前に携帯電話で流行った「ワン切り詐欺」に近いものだと言えばわかりやすいかもしれません。

電話番号「050-5865-4072」について

警告ダイアログに出ていた電話番号で検索してみると「これは詐欺である」という警告ページがそれはもう、ジャンジャカでてきます。

検索して出てくる情報の一部

リンク閲覧前の注意:

検索で引っかかるのは「制作者の本気度や体温が感じられない」系のページ。「業者がとりあえず作った」または「やっつけのアフィリエイト」系の体裁だけは整っている、私から見ると微妙で怪しいページです。少なくとも、一般の人が作ったページじゃない感じです。

(これ系のページから無遠慮な相互リンク依頼が一杯来るから私が個人的に嫌いになってるだけかも)

- 05058654072 に電話するよう誘導するポップアップ画面はウィルス感染詐称詐欺確定!連絡してはダメですよ! - 悪質業者晒しサイト サギステーション

- 電話番号 05058654072 はウィルス感染したという嘘をつく架空請求詐欺の電話番号です!着信注意! - あやしい業者まとめ

- 【05058654072 050-5865-4072】エラー音!消えない警告画面に気を付けて! 詐欺情報.com

リンク先を読む限り、ブラウザで感染する場合は「動画を見ていたら料金請求された」が多い模様。

メールでこの番号を伝えてくるケースもあるようで、その場合は「このままだと裁判に訴えられますよ」的な内容が多い感じ。いずれにせよ、表示された電話番号に電話することで高額な金額を提示されたり、遠隔操作ツールのインストールを求められるケースが多い模様です。

また、リンク先のコメント欄を読んだ限りでは警告ダイアログの「OK」を押しても特に問題は出なかったらしい。

外部リンクを更に3件追加

- 「Windowsセキュリティの重要な警告」という嘘: キユーピーBGMの独り言

どうやらサポートに電話すると FAKE系マルウェア もしくは ガン速系のシステムメンテナンスツールの利用を勧められるケースがあるようです。

- リンク先ではReimeige Repairを勧められている。

- Reimeige Repairについて(外部リンク)

要注意 Reimage Repair削除アンインストール方法迷惑ソフトはエラーで不安を煽り… - Let's Emu!

- 遠隔操作で勝手に有償契約させられるケースもある模様

要注意! TSPサポート電話詐欺 日本語操る外国人がPCを遠隔操作し有償サポート契約(その他インターネット ) - 無題な濃いログ - Yahoo!ブログ

被害の概要ここまで。以下、どのように感染したのか、当時の状況の紹介。

私の場合 どのように感染したか

- リオ オリンピック閉会式の「安倍マリオ」の映像がまた見たくなった

- NHKオンデマンドの映像だけでは満足できなかった。

- 他の動画共有サイトでも映像が見たくなった

(というか、多くの動画がすでに削除されていたので、どのくらい削除されてて、どのくらい残っているのか調査してみたくなった) - 海外の動画共有サイトでは「安倍マリオ」がどういう評価になっているか、原文で読んでみたくなった。

- あわよくば、この動画をダウンロードしたい、できるだけ高画質な状態でダウンロードしたい。

- こんな感じで、気が付けば怪しいサイトや海外動画共有サイトを何軒もハシゴしていた。

最終的には

YouTube NHK公式の【NHKリオ】2020へ期待高まる!トーキョーショー (最初に見た動画)を再び開いたタイミングで問題の警告ダイアログが表示されました(^_^;

感染経路の予測

オリンピック動画を狙った「水飲み場攻撃」と思われる。

発症のタイミングから考えて、以下の経路が予想される

- 怪しげなサイトでクッキーだけを仕込む

- 有名サイトに、「特定クッキーを持った状態でのみ反応する広告」を仕込む

- 怪しいサイト→ 広告汚染された有名サイトの順でWebページを開くと感染

※しかしYoutubeのNHK公式ページでは広告は出ないので、別ページで「Webページを開いてから一定時間で発症するウイルス」を仕掛けられた可能性もある。

感染前のトラブル(無線LANの不調)

実は、オリンピック動画を見る直前に無線LANの調子が悪くなっていた。

無線LANの設定をあれこれチェックしたり、LAN機器をリセットしたり、いろいろメンテを行っていた。

最終チェックで「オンライン動画を見る」または「巨大ファイルをダウンロードする」どちらを行おうか・・・・?と迷ったところで「オリンピック動画を楽しもう!」という流れになった。

(途中から目的を忘れてオリンピック動画と怪しいサイト探しに夢中になった(^_^;)

感染直後の状況

- 冒頭で紹介した警告ダイアログが消えず、IE11の操作ができない、IE11を終了できない、という状況。

- 「タスクマネージャー」「エクスプローラー」「msconfig」「コントロールパネル」などは利用可能。スタートボタンも利用可能。

- 「システムの復元」の中身も無事。

- 2012年10月にウイルス感染した時は「タスクマネージャー」や「スタートボタン」「エクスプローラー」などがロックされ、「システムの復元」の中身も消去されていた。

- 今回の感染は非常に可愛いレベル。

「タスクマネージャー」でIE11を終了させた後、次々項「感染後のチェック」を半分くらい行った後で普通にPC再起動した。

今回ラッキーだったこと

色々と記憶に新しい所でセキュリティチェックをしていたので、今回のウイルス感染でシステムに改ざんが発生していないかどうか、目視で判断することができた。また、バックアップが万全だったので心に余裕があった。

- 直近1か月以内にシステムのバックアップを3回取っていた。

なので万が一の時もスグに復旧できる状態だった。

- 8月2日・・・・Windows10 TH2の状態でバックアップ

- 8月4日・・・・Windows10 RS1直後の状態でバックアップ

- 8月20日・・・・ビデオカードをGTX1070に変更するため、念のため、システムメンテナンスを行った直後の状態でバックアップ。

(余談:GTX1070換装は今回も失敗w) - 8月4日のバックアップでは、GPTディスクのMSR領域やブート領域、回復ドライブも含めてシステムドライブを丸ごとバックアップしていた。

- あと、Windows To Go ディスクも作成していた。

- これにより、精神的な負担はかなり減っていた。

- Windows10 RS1へアップグレードしたばかりだった

- パーソナル設定がアチコチ初期化される事がある程度想定できていたので、手動で設定変更した箇所のメモが残っていた。

- セキュリティの見直しをした直後だった。

- UACを最高レベルに引き上げていて、システム領域の書き換えには管理者の許可が必ず必要な状態にしていた。

- UACがデフォルトの場合、UACを突破してしまうウイルスの存在も報告されている。

参考記事

Windows 7はマルウェアに強い? UACをSophosが検証 - ITmedia エンタープライズ

- UACがデフォルトの場合、UACを突破してしまうウイルスの存在も報告されている。

- テストモード解除、スマートスクリーン有効にしてた

- 私の場合、署名なしドライバをよく使うのでこれらのセキュリティを甘くしている時がある。

- 今回は運よく セキュリティをガチガチにしている時だった。

- LANのプロキシ設定含め、IEのセキュリティも数日前にチェックしたばかりだった。

- ASCII.jp:95から10までの全Windowsに影響、「BadTunnel」脆弱性とは何か|Black Hat USA 2016/DEF CON 24 ラスベガス現地レポート

- ASCII.jp:東京都庁の通信内容がダダ漏れ危機?「badWPAD」脆弱性とは (1/2)|Black Hat USA 2016/DEF CON 24 ラスベガス現地レポート

- 上記のようなリンクを読んで、IE11の「LAN設定」で「自動検出を無効にする」のチェックを外していた。

- これ以外にも、セキュリティ設定をあれこれと眺めていた。

- LAN機器の設定に至っては、前述 (無線LAN不調) で書いた通り、設定を確認した直後だった。

- UACを最高レベルに引き上げていて、システム領域の書き換えには管理者の許可が必ず必要な状態にしていた。

感染後のチェック

※オンライン詐欺や単純なブラウザハイジャックの場合、この手順は不要です。- セキュリティチェック

- 以下4点のツールでセキュリティチェックを行った

- Windows Defender

Malwarebytes' Anti-Malware

Kaspersky Virus Removal Tool

Trojan.Zeroaccess Removal Tool

いずれも感染は発見できず。

- 無料で簡単ウイルスチェック |トレンドマイクロ オンラインスキャン - トレンドマイクロ

Windows10未対応のため実施せず。

※Windows10の場合はウイルスバスター体験版を使ってくれ、との事。

- 無料で簡単ウイルスチェック |トレンドマイクロ オンラインスキャン - トレンドマイクロ

- ブラウザのチェック

- ホームページ(起動直後のWebページ)の改ざんなし。

- アドオン・・・・見覚えのないアドオンの追加なし。

- ブックマークの改ざん・・・・たぶんなし。

(Yahoo、Google、Bing、Facebook、Twitterなど大手のみチェック) - LAN、プロキシの設定・・・・改ざんなし

- セキュリティ設定・・・・たぶん改ざんなし

(主だった所しかチェックしていない)

- システムのチェック

- スタートアップに不審なアプリの登録なし

サービスに不審な追加項目なし - Cドライブ直下、Tempフォルダ、ユーザーフォルダ、デスクトップに不審なフォルダやファイルは存在せず

- プログラムと機能・・・・該当日時に不審なアプリのインストールは存在しない

- システムの復元・・・・データの消失なし。

- sfc /scannow ・・・・ 異常なし

- chkdsk c: (/f /r などのパラメータなし)・・・・異常なし

- 不審なアカウントの追加はないか?・・・・なし

- スタートアップに不審なアプリの登録なし

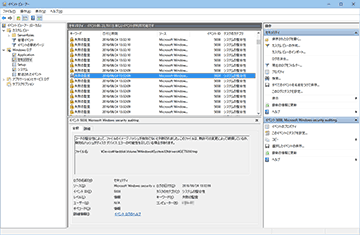

- イベントビューアーのチェック

- 感染前後のログを比較した。

以下の「失敗の監査」が激増していた。

▲クリックで拡大

イベントID 5038「コードの整合性によって、ファイルのイメージハッシュが有効でないと判断されました。このファイルは、無許可の変更によって破損しているか、無効なハッシュがディスクデバイスエラーの可能性を示している場合があります。」 - ウイルス感染前も「イベントID 5038」は記録されていた。

しかし自分でインストールした無署名ドライバのみが記録されている状態だった。 - ウイルス感染後は、見知らぬ*.tmpファイルを読み込もうとしている。

- つまり、何かしらの無署名ドライバがインストールされる寸前だった・・・・という事だろうか。

- UAC最高レベルでもWindows\System32\drivers\ フォルダ内に怪しいファイルが増えているのはショックだ。

(後からインストールしたセキュリティソフトの可能性もあるかも?)

- セキュアブート有効、スマートスクリーン有効、UAC最高レベル、テストモード無効にしていて助かった(^_^;

- 感染前後のログを比較した。

- LAN機器、通信設定のチェック

- 異常なし

- Hostsファイルの改ざんをチェックする

- チェック方法(サイト内参考リンク)

hostsファイルの改ざんの確認と修復方法

「ファイル名を指定して実行」を開き、「NOTEPAD C:\WINDOWS\SYSTEM32\DRIVERS\ETC\HOSTS」と入力、不審なURLが書き加えられていないかチェック。

- チェック方法(サイト内参考リンク)

ウイルスの影響と思われるPCへの被害

- PC再起動後、無線LANが利用不可となっていた。

- 前項のイベントビューアで引っかかった無署名ドライバが原因なのだろうか?

- USB子機を一度引っこ抜き、再度接続することでネット接続は復活した。

- 警告ダイアログに表示された電話番号に電話させるための仕掛けと思われる。

- ただし今回の場合 直前に無線LANが激しく不調に陥っていた。

- ウイルスのせいなのか、デバイスの不調でこの状態に陥ったのか、今回の場合は判断が難しい(^_^;

- このままでは無署名ドライバが使えない(^_^;

- いやまあ、もう一般PCユーザーが無署名ドライバを楽しむ時代は終わっているのですが、、、

- XP時代に色々揃えた特殊なデバイスを今でも使いたくなる時があるのです(^_^;

まとめ

とりあえず、「ネット上の情報を読み漁る」「ウイルスチェックの結果」「システムの目視チェックの結果」どれを見てもPCに対して悪質なダメージは加わっていない感じ。

しかし、何らかの無署名ドライバを仕込まれてしまっている。

セキュアブート有効、スマートスクリーン有効、テストモード無効にしている間は問題は発生しない感じ。あとはこの無署名ドライバのファイルを全部探し出して削除するか、システムのリカバリをするか、の二択になりそうです。

また、このウイルスに感染した後に考えられるシナリオとしては、警告ダイアログに表示された番号に電話すると「PCのリモートツール」をインストールするよう促され外部からPCをリモート操作され、そこで初めて「無署名ドライバ」が効果を発揮する・・・・という流れだろうか?

もしくは遠隔操作でインストールされるFAKE系リペアツールで「100%エラーを検出させる」目的で仕込んだダミーファイルなのだろうか?

いずれにせよ、ウイルス感染した時はツールのチェックだけに頼らず、ある程度は目視でチェックするのは有効なのだなあ・・・・と改めて痛感した。

あとがき

言い訳をしたい。

昨年4月頃からずっと多忙で、「今PCが壊れたらマズい」という状況が続いていて、1年4か月くらいずっと怪しいリンクを踏むの我慢していた。

特に昨年10月から今月中旬まではずっとスケジュールがタイトで、本当に慎重にブラウジングしてた。。。。

でも、ずっと怪しいリンクを辿る冒険はしたかったんだ。我慢していたんだ!

ようやく少し余裕ができて、気が緩んで怪しいサイトを一杯堪能してたんだ!

・・・・ふう。言い訳終わりヾ(*´Д`*)ノ

追記

そういえばウイルス感染直後にWindows Updateがはじまり、KB3176934がなかなかダウンロードできなくて更新を強制的に中止して3~4回PC再起動している。今回のアップデートではドライバ類の修正も色々と含まれている感じなので、(問題の未署名ドライバが*.tmpファイルである事を鑑みても)未署名ドライバの問題はWindows Update側に原因がある、という見方もできる。

とりあえず、ほぼ同時に3つのPCトラブルが発生したので、問題の切り分けは難しい。

追記その2

感染から1週間経過。PCおよび各種オンラインアカウントにまったく異変なし。

やはりこの攻撃は、電話をかけさせる事のみが目的と思われる。