このページでは、「FAKE系のウイルスに感染するとどうなるの?」的なPCの状況を「感染直後からある程度復旧の目処が立つ所」まで、時系列で紹介します。

サイト内関連ページ

メインPCがウイルスに感染

1・・・こんな風になりました

2・・・感染直後からのPCの状況を時系列で紹介 (このページ)

3・・・TROJ FAKEAV系に感染した場合の対処方法

4・・・(追記)しばらく経ってから発見したチェックポイントなど

5・・・【反省会】ウイルス感染を未然に防ぐ方法の考察

6・・・偽ツール系のウイルスはアフィリエイトだった・・・('Α`)

7・・・ウイルスの仕組みを理解してみる(やや雑文)

8・・・重要: Windowsがウイルス感染した後の手動&目視チェック項目まとめ

はじめに1

10月5日、22時50分頃にメインPCがウイルスを食らいました。

3 年前にガンブラーが流行した際に一部汚染サイトからも発見されたり、 2年前に猛威を振るったり した「FAKE系(偽のセキュリティツール系)」のウイルスです。

(今回、国内で大きな感染被害が無い事を考えると、海外サイト or マイナーサイトで感染したのかな?)

実は、ウイルス食らった直後はわりと冷静だったので、序盤はスクリーンショット撮りながらウイルスの動向を観察していました。

(途中から余裕が無くなり、スクリーンショット撮っていません)

はじめに2

このページは感染後の対処法・解決方法として記載したページではありません。

「偽のセキュリティ or 修復ソフト(FAKE系)のウイルスに感染するとどうなるのか?」を具体的(やや冗長)に記した体験記です。(対処法手順は後日掲載予定)

また、後から気が付いた事などを[チェックポイント]として書き添えています。

単なる読み物として流し読みしつつ、また一種のセキュリティ系情報としてお役に立てて下さい。 そして読んで頂ければ分かりますが・・・私アホの子です。途中、誘惑に負けていらん事してます。。。

感染直後

感染直後は「こういう事も時々あるよね~」と、結構のんびりしていました。

このあと大変な事になるなんて、これっぽっちも疑っていませんでした・・・。

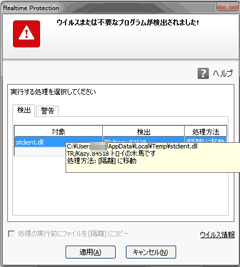

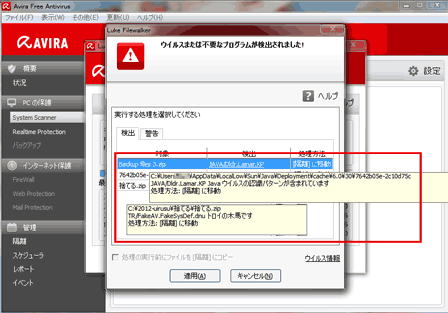

その1: 不自然なタイミングでセキュリティソフトが警告を出してきた。

ウイルスに感染した時は、HTMLエディタでブログ更新の下準備中でした。

(ブラウジング中ではない。20~30分テキスト入力をしているだけ)

「え?今は何も怪しい操作していないよ・・・?」

と、少しだけ異変を感じつつも、まだ冷静でした。スクリーンショットを取りながらウイルスの動向をチェックを開始。

▲「トロイに感染しました」的なメッセージ。

「ウイルスはHDD内のドコから見つかったの・・・?」とウイルスの存在場所を確認した後、[隔離]を適用。

でもこれ、恐らくダミーのウイルスです。その後に偽のPC修復ツールを使って貰う為、ワザとウイルスに感染した様に見せかけているだけだと思われます。

チェックポイント1

この時点で、既に(検出されたモノとは別の)ウイルスに感染している

セキュリティソフトの検閲を潜り抜けたウイルスは、多くの場合一定期間潜伏します。ブラウジングとは無関係のタイミングで発症します。

後から分かった事ですが、この時点から既に(別のウイルスによって)セキュリティソフトは活動停止状態になっていたかも知れません。すでにあらゆるウイルスに対してガード不能状態だったかも。。。

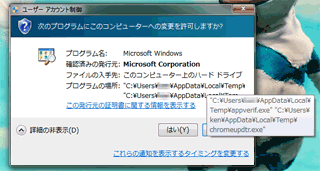

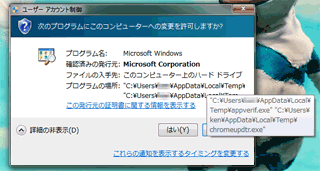

その2: 不自然なタイミングでGoogle Chromeのアップデートが・・・

ウイルス隔離して1~2分後、(何もしていないのに)Google Chromeのアップデータらしきプログラムが勝手に起動しました。

以下も感染した際のスクリーンショットです。

▲クリックで拡大・・・・ファイル名:chromeupdtr.exe

→ これもウイルス(TROJ_ALUREON.CZS)です

挙動はTROJ_ALUREON.AIに類似しています

別(本命)のウイルスをPC内に仕込み、このウイルス自身は消滅します。

「あれ?ウイルスの隔離は済んだよな?」とか「タイミングが不自然だぞ?」とか「Chrome のアップデートって、こういうダイアログじゃないよね?」とか、色々怪しいので「いいえ」を選択・クリックしました。

しかし・・・これが全ての間違いでした・・・。

チェックポイント2

ここで操作を間違えた!

▲クリックで拡大

実はここで[はい][いいえ][X]どれをクリックしてもウイルスが本格的に活動開始するっぽい。(ダイアログの上に透明な画像ボタンがあるのかも)

この時点でユーザーが取る行動は、以下が正解(多分だけど)

→ 「デスクトップのどこもクリックせず、PCを強制終了させる。」「次にPC起動する時は、ネットから切断した状態かつセーフモードで起動させる」

セーフモードで「各種サービスを無効にした状態でPCを起動」し、かつ適切に対処すると、その後の被害が少なくて済みます。

この時に「普通にPC再起動しただけ」では、ウイルスはスタートアップや各種サービスの内側に潜り込んでしまい、その後の復旧が困難を極めます。

追記(2012/10/16)

Windows7のUACがデフォルトの場合、FAKE系ウイルスはUACを突破してしまう事が ITmedia エンタープライズのこの記事などで報告されています。セキュリティ的には、UACは最高レベル(つまりVistaと同等の操作性に落ちる)に設定しておかないと無意味だそうです。。。

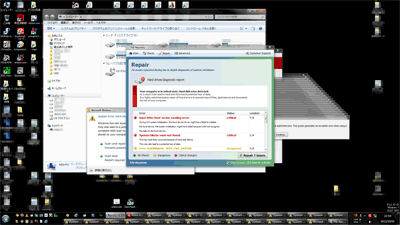

その3: ニセのPC復旧ツールが起動し始めた・・・!

Chromeのアップデータモドキの実行をキャンセルすると、突然20~30個のシステムエラーが表示されます。その後「Repair」なる偽の修復ツールが起動しました。

・・・キャンセルした筈なのに・・・ウイルスが実行されました・・・。

冒頭と同じ画像

▲クリックで拡大

「噂に聞くニセのセキュリティツールだー!」

この時点では、まだ事の重大性に気が付いていません。まだ余裕がありました。正直なところ、レアな体験にテンション上がりました(^_^;

ネット接続を切断し、PCがどういう状況になったかを興味津々で観察を続けました。

・・・

しかし・・・- ほぼPC操作不能な状態です。

- タスクマネージャーが起動しません。

なので、この詐欺ツールを終了させる事も出来ません。 - スタートボタン内の「管理ツール」のリンクが消去されています。Windows管理メニューに飛べません。

- [Win+Rキー]から管理ツールを呼ぶ事も出来ません。

タスクマネージャーが起動できない・・・管理メニューが起動できない・・・この時点でようやく「大変な事になった」と実感し始めました・・・。

チェックポイント3

「ニセの修復ツール上での操作」は絶対にしないこと

ウイルスに感染し、偽の修復ツール・偽のセキュリティツールが起動すると、(実質的に)以下の操作しかできない状態になります。

- PCの電源を落とす

- PCのリセットボタンを押す

- 偽ツールの診断ボタンをクリックする

[scan] [repair] [check]など

ここで

「いきなりPCの電源を落とすのは嫌だ。もしかしたら治るかも・・・」

と偽ツールのボタンをクリックしたい誘惑に駆られます。しかしここは「PCの電源を落とす」か「リセットボタンを押す」を選択するのが正解です。

(その後、PCをセーフモードで起動して復旧させます)

その4:ニセの修復ツールで[修復]するとどうなるの?

ウイルスで起動したツール上のボタンをクリックしちゃダメです。

しかし私は・・・好奇心に負け操作しちゃいました(^_^;

もうウイルスに感染しちゃった後だし、ネット回線は切断したし、折角スクリーンショットも撮ってる事だし「ここで引くのはつまんないよね?」・・・と[repair] ボタンをクリック

・・・アホの子です。以下の様な惨劇が始まりました。

- ニセツールによる診断が始まる。

→実際にはウイルスによるPCの本格的な破壊活動が始まる

→更に大量のエラーメッセージが表示される - 「HDDに深刻なエラーが発見された」とのメッセージがでる。

(実際にCドライブの一部クラスタが破壊された) - HDD内のファイルを全て隠しファイルに設定された。

- 多分、それ以外にも色々と破壊活動を行っている。

(このページ後半[その10]以降の症状はここで仕込まれたものと思われる)

この時点で私はすっかりオロオロしてしまい、次に何をして良いか解らなくなりました。

そして私はそっと、PCの電源を落としました・・・。

ここから下、しばし混乱タイム

※注意

以下の[その5]~[その7]は、実際の状況と順序がやや異なります。

この時はすごく混乱していて、[その5]~[その7]で行った事、確認したことは時系列順に記載できていません。

記事としてまとめる為「便宜的に3つのセクションに分けているだけ」です。

またこの辺からスクリーンショットを取っている余裕が無くなります。画像無しです。

その5: PC再起動したら症状が悪化した

気持ちを落ち着かせ、サブPCである程度の情報を集め、2~3個のセキュリティツール・ウイルス駆除ツールをUSBメモリにダウンロードし、ある程度の準備を整えました。

そして再びメインPCの電源を入れると・・・

・・・症状は更に悪化していました。orz

この時点での症状- 偽の復旧ツールが「SMART HDD」に変わった

- PC上からHDDが見えなくなった

- デスクトップアイコンやスタートボタン内のリンクが全て削除された

- 復元ポイントを全部消去された

- 当然ながら[タスクマネージャ]など各種管理メニューは起動不能な状態

- PC再起動させる前より、さらに何も出来ない状態に('Α`)

普通に再起動させるんじゃ無かった・・・。ンゴwww

その6: 複数のセキュリティツールでチェック!

・・・でもウイルス検知できない・・・

- ここでウイルス検知に利用したソフト

・Avira AntiVir Rescue System

・Kaspersky Virus Removal Tool

・Malwarebytes' Anti-Malware

スタートメニューやレジストリにウイルスの痕跡を見つけてくれるものの、ウイルス本体は全く検出されず。

- 新種のウイルスで、感染当日の時点では検出不能。

おそらく、これ以上他のセキュリティソフトでスキャンしても検知不能と判断。

ここでセキュリティソフトで駆除する方法を諦める事にしました。

チェックポイント4

感染直後にウイルススキャンしても無意味かも!

この時ウイルスチェックを行ったソフトは、いずれも翌日にウイルス定義を更新したら問題のウイルスが検知可能になりました。

「PC内に侵入し活動開始した」という事は、その時点では未知のウイルスである可能性が高いです。

PCの電源を落とし1~2日放置し、各セキュリティーベンダーが対応するのを待ってからウイルススキャン・駆除を行うのが賢い方法かもしれません。

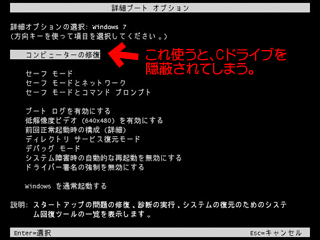

その7: Windows修復モードが実行出来ない

仕方が無い、最後の手段だ・・・と以下3点を試す- あらかじめ作成していたDVD「システム修復Disc」からシステムの復旧

- PC起動時にF8キーを押して選択できる「システムの修復」

- Windows インストールDVDの「システム回復オプション」

全部ダメ。上記すべて実行出来ない。

というか、これらのブートオプションを選択するとCドライブやMBRドライブを隠蔽されてしまう。その後にPC再起動すると、BIOS上にもCドライブが存在しない。

▲クリックで拡大: Windows7のF8起動画面

これ選択すると、システムドライブが消えます。BIOS上からも消えます。

終わった。。。全て終わった。。。

私は再び、そっとPCをシャットダウンさせました・・・。

チェックポイント(追記)

「システムの復元」や「システム回復オプション」が使えない場合

「システムの復元」や「システム回復オプション」が使えない場合は、「ルートキット」というウイルスに感染し、MBRが汚染されてしまった可能性が大きいです。

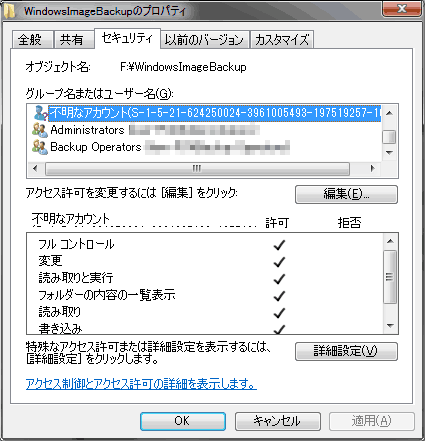

■システムフォルダのユーザー及びアクセス許可の確認をする

ウイルス感染直後に

・C:\Users\[ユーザー名] フォルダ (%USERPROFILE%)

・WindowsImageBackup フォルダ(通常は隠しフォルダで見えない)

・ System Volume Information フォルダ(通常は隠しフォルダで見えない)

のアクセス権を確認してみよう。

▲一部のシステムフォルダに「不明なアカウント」があった場合、

・攻撃者がユーザーを追加し、システムを変更

・その後、追加したユーザーを削除

を行った可能性がある。

(私の場合、PCのグループ設定・共有設定を大きく変更したり、強引なシステムの回復を行ったので、その影響である可能性も大きい。)

System Volume Informationに別ユーザーの痕跡があった場合は、システムの復元もウイルスに感染している危険がある。

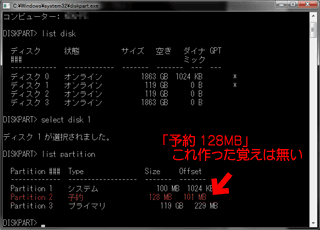

■システムドライブのパーティションを確認する

コマンドプロンプトから[diskpart]に入り、HDDの状態をチェックしてみる

▲クリックで拡大

システムドライブ上に、見覚えの無い[予約領域]が作成されていた

※操作方法:

・コマンドプロンプト起動

・diskpart → list disk → select disk n → list partition

不審なパーティションが存在していたら、パーティションを全て破壊してからOS再インストールするのが無難。

腕に自信のある人なら、問題のパーティションのみ削除を試みてもOK(ただしOSが起動しなくなる可能性大)

何にしても、ルートキット感染を疑って、色々な手段でウイルス検知を試みてみよう。

私のPCの場合、何度もOS再インストールを行っているので、[予約領域]がいつ作成されたものか判断できない。(ウイルス感染する前に、MBRの状態を確認しておく必要がある。)

その8: Cドライブ復活。希望の光が・・・

一旦電源を落とした後、再びPCを起動するとなぜかCドライブが復活していました。

- さすが詐欺ツール。

Windows自体が起動しなくなったりネットに繋げなくなったりすると、本来の目的であるオンラインレジストをして貰えない。

なので、通常起動すればとりあえずWindowsは起動する模様。

- どうやら「システム修復Disc」などから起動しようとする時だけ、Cドライブを隠蔽する感じ。

そして、この辺りからようやく少しだけ心に余裕を取り戻してきました。

ここでF8起動オプションでセーフモードを選択すれば(ウイルス含め)余計なサービスは起動しない事や、[Win+R]コマンドが有効になる事に(ようやく)気が付きます。

デジカメでスクリーンショットを撮る位の余裕も生まれてきました。

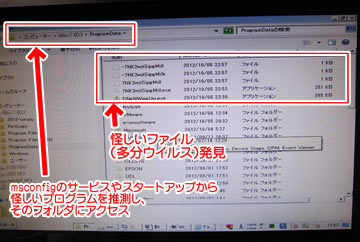

その9: セーフモードでいろいろ頑張る!

- Windowsをセーフモードで起動

・・・・上手く起動した。セーフモードならCドライブ隠蔽は発生しない模様 - [Win+R]からmsconfigを実行

・・・・[サービス]と[スタートアップ]の項目を入念にチェック →怪しいサービスとスタートアップを発見し、無効にする。 - ウイルスの発見・削除

msconfigで発見した怪しいファイルの保存場所を特定し、削除する。

▲クリックで拡大

こいつらがウイルス本体の模様。即削除。

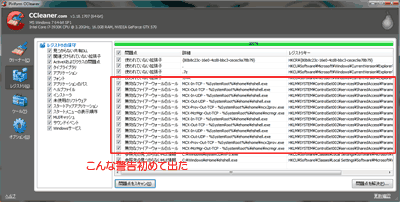

(といいつつ私は削除せず、資料・研究用に保管した) - レジストリの確認

以下のレジストリが書き換えられている可能性もある。チェック。

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

ここに怪しいキーがあった場合も削除する。

「値のデータ」からファイルの保存場所も特定できるので、これも該当ファイルを削除する。 - 非表示設定されたHDDを元に戻す。

msconfigの[ツール]から[コンピュータの管理]を実行。

![[ディスクの管理]でオンライン化](https://img.tvbok.com/o/2012-10/kanris.png)

▲クリックで拡大

[ディスクの管理]でオフラインになっていたHDDをオンラインに修正。 - 隠しファイル設定されたファイルを元に戻す

Unhideをダウンロード・実行する。

Unhide・・・・HDD内の全ファイルから隠しファイル属性を外すツール。

HDD内の全ファイルが隠しファイル設定されていたので、やむなく使用。 - 怪しいファイルを徹底的に探す

Everythingでファイルソート

・・・・感染日時が分かっているので、Cドライブの全ファイルを日付順でソート。

怪しい日時のファイルを見つけたら、可能な限り全部削除。(注意:Windowsの起動に関するファイルの削除は細心の注意を払う or やらない方が良い)

とりあえず、偽セキュリティソフト本体の除去は終わった。

PC起動時にウイルスが起動する事は無くなった。

HDDが隠蔽される等の大きな不具合も無くなった。

ここでようやくWindowsを通常起動させ、普通に操作する事が可能になった。

しかし、PC不調はまだまだ続く・・・

その10: まだまだ不具合は残る

Windowsを通常起動できるようになったものの、

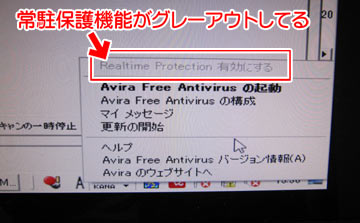

導入しているセキュリティソフト「Avira Antivir」が完全に破壊されている模様。

▲常駐保護機能を有効にできなくなっている。

▲クリックで拡大

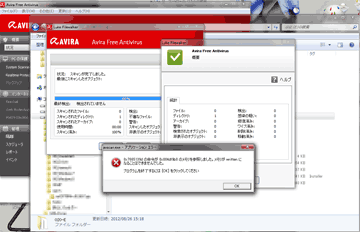

ウイルススキャンするとエラー発生。ウイルスチェック不能。

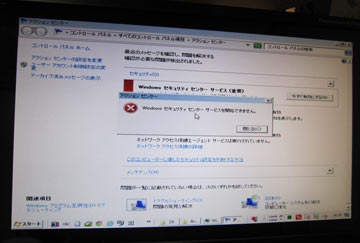

Windowsアクションセンターも停止した状態。

▲クリックで拡大

「Windows セキュリティ サービスを開始できません」

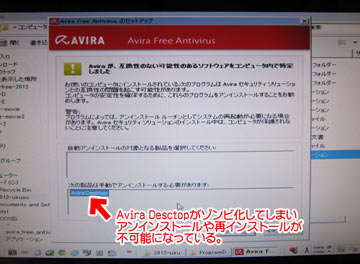

アンインストール不能・再インストール不能

▲クリックで拡大

Avira Antivirを再インストールしようとしても、壊れたAvira Desktopがゾンビ化し残ってしまっていて、アンインストール・再インストール共に不能。(専用の削除ツール(Avira RegistryCleaner)でも削除不能)

▲クリックで拡大

ファイアウォールのルールも、一部が破棄されている状態。

※ちなみにこれ、JAVA関連のルールが全部破棄されています。

※別のルールが不正に作成されていて、セキュリティホールを空けられています。

JAVA経由でPCに侵入し放題。

▲クリックで拡大

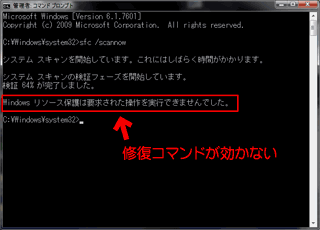

コマンドプロンプトからのWindows修復コマンド「sfc /scannow」が実行できない。途中で止まってしまう。

▲クリックで拡大

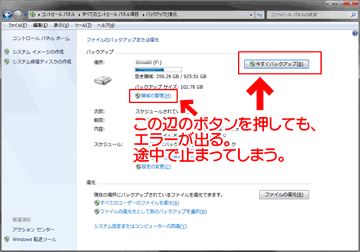

Windowsバックアップで元に戻せない。新たなバックアップも出来ない。エラーで止まる

どうやったら治るんだこれ・・・OS再インストールしか道は無いのか・・・?

OS再インストールは別に構わないけど、その前にオンラインでライセンス認証を解除するソフトを一杯持っているぞ。しかも高価なツールが多い・・・。ライセンス失効したくない。

でもこの状態でネットに接続するのは、さすがに怖すぎる・・・

その11: 翌日になり、ようやく解決の目処が立つ

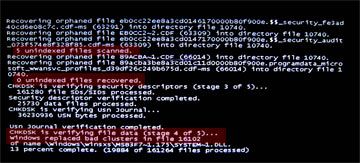

chkdskを行うと、大量のクラスタエラーが発生している事が確認できた。(CrystalDiskInfoなどではエラー検知しない。chkdsk しないと解らない)

どうやらウイルスは、Cドライブ内に大量の擬似的なエラークラスタも書き込んでいた模様。

CHKDSK c: /r の実行

▲[CHKDSK c: /r]でCドライブのエラーを全部修復する。

色々エラーが発生(badクラスターが発生)しているのが分かる。

リカバリ出来なかったファイルが存在する事も確認できる。

この被害に遭ったファイルは諦めるより仕方が無い。。。

しかしchkdsk /r で「Diskの整合性が取れた」為か、前日に試し散々な結果となった様々な修復方法が無事完走するようになった。

(ちなみに、データ用にしていたD~Fドライブにはクラスタエラーは発生していなかった。)

以下、chkdsk /r で改善したポイント

Aviraの再インストール

・・・Avira RegistryCleanerで完全アンインストール後、無事再インストール可能になった。

Aviraのウイルスチェック

・・・ウイルス定義パターン更新後、無事ウイルススキャンが完走するようになった。

ウイルス定義を更新したら、新しいウイルスが検出された。

前日の段階では検知不可能だったファイルだ・・・。

▲前日に手動で隔離したファイル以外にも、ウイルスが発見されました。

JAVAの脆弱性を突かれてウイルスに感染した、と云う事で間違いない様です。

別PCでJAVAのアンインストールを行ってみる

・ウイルス感染PCのファイアウォールのルール破棄

・JAVAをアンインストールした際のファイアウォールのルール破棄

この二つが、レジストリに与える影響が同じ結果になる事が確認できた。

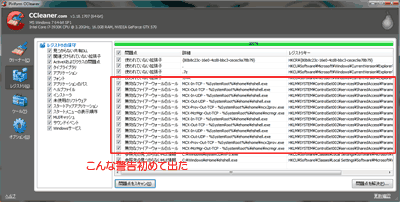

▲クリックで拡大

CCleanerのレジストリ掃除で、同じ項目が表示された。

JAVA関連のファイアウォールが無効になっていた模様。

「sfc /scannow」

・・・最後まで実行出来るようになった。整合性の取れないファイルの修復も出来た。

Windowsバックアップも利用可能になった。

色々な復旧を施した後、念のためシステムイメージを6月頃のものへロールバックした。

7月以降、バックアップイメージを取っていなかったのが悔やまれる・・・('Α`)

その12:ネットワーク関連にも不正な痕跡を発見

ここまでの復旧作業で、Windowsはほぼ元の調子を取り戻した。

あとは再びネットに接続するために、ネットワーク関連のチェックを行う。

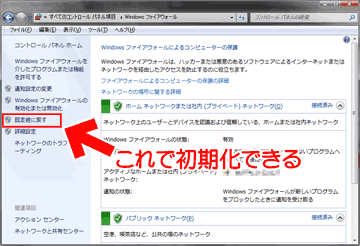

ファイアウォールのルールリセット

▲クリックで拡大

Windows7標準の ファイアウォールは、画像内の矢印部分で設定を初期化できる。

※想像通り、JAVA 関連に不正なルールが書き加えられていました。リセット必須です。

ファイアウォールをリセットすると、後からインストールしたアプリの設定が全部削除されてしまう。しかしさすがに仕方が無い。各アプリを起動する際に表示されるダイアログで逐次設定しなおす事にしよう。

・・・これで、Windowsの復旧はほぼ完成した。

その13: 最後の仕上げ

最後に、5種類のセキュリティツールでウイルスチェック。

利用したツール・・・・

・Avira AntiVir Rescue System(CDブート型・駆除可)

・Malwarebytes' Anti-Malware(非常駐型・駆除可)

・Kaspersky Virus Removal Tool(非常駐型・駆除可)

・シマンテックセキュリティチェック (オンライン型・検出のみ・駆除不可)

・トレンドマイクロ オンラインスキャン(オンライン型・検出のみ・駆除不可)

怪しいファイルの発見なし。多分大丈夫。

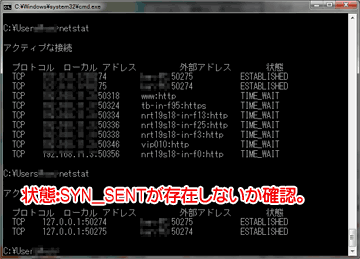

怪しい通信の有無を確認する

念のためコマンドプロンプトに[netstat]と入力する

(PCのネットへの接続状態を確認する)

▲クリックで拡大

外部と怪しい通信を行っていないかをチェック。

SYN_SENTがある場合は要注意。ブラウザを全部閉じても外部とESTABLISHEDになっている場合も要注意。

これも大丈夫。

各種インターネットアカウントのチェック

あとはインターネットで利用している様々なサービスのアカウントが乗っ取られていないか、不正なログイン履歴が残っていないかをチェック。クレジットカード会社に連絡を取り、不正な利用が無いか確認。(今の所問題は無いようだ)

これ以外にもPC内の大切な情報が流出しちゃった可能性もある。

しかしそれらは、何かしらの形で発覚するまで私には知る由も無い。諦めるしかないのか・・・('Α`)

今回の掲載はここまで。

サイト内関連ページ

メインPCがウイルスに感染

1・・・こんな風になりました

2・・・感染直後からのPCの状況を時系列で紹介 (このページ)

3・・・TROJ FAKEAV系に感染した場合の対処方法

4・・・(追記)しばらく経ってから発見したチェックポイントなど

5・・・【反省会】ウイルス感染を未然に防ぐ方法の考察

6・・・偽ツール系のウイルスはアフィリエイトだった・・・('Α`)

7・・・ウイルスの仕組みを理解してみる(やや雑文)

8・・・重要: Windowsがウイルス感染した後の手動&目視チェック項目まとめ