2014.07.22:誤字脱字の訂正

2014.07.03: 初出

ちょっとだけ古いお話になるのですが、黒翼猫のコンピュータ日記 2nd Editionさんの5月19日の更新を読み興味が沸いたので、 私もセキュリティ・インテリジェンス・レポート(Vol16)を読んでみました。

ちなみにこのリポートは、microsoftがリリースした2013年7月から12月までのかなり詳細なセキュリティレポートで、140ページもの分量があります。文章すっとばして図表を眺めるだけでも10~20分かかる量がありました(^_^;

レポート内容の主だった所はだいたい想像した通りなのですが、現在の攻撃者の標的は、完全に「JAVAとAdobe 製品」、そして「水のみ場(人が良く集まるサイトやサービス)」に絞られている感じですねえ。

以下、リポートの詳細

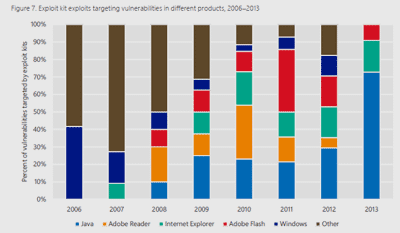

Exploit kitによる攻撃の標的の推移

▲クリックで拡大

※Exploit kit・・・・・脆弱性を悪用してPCを攻撃したり侵入したり、遠隔操作したりするツールの総称。

※上記は「侵入経路」の話であり、「どのOSを狙っているか」とは別のお話である事に注意してください。

侵入経路として標的にされるのは、既にWindowsそのものではなくなっています。

・JAVA ・・・・・・・・・約70%

・IE ・・・・・・・・・・・約20%

・Adobe Flash・・・約10%

この3つでほぼ100%を占めるようになってしまいました。

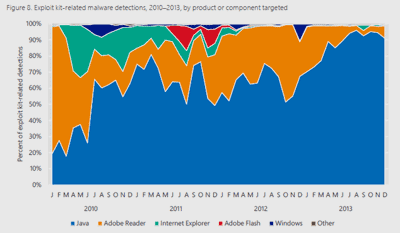

Exploit kitに関連するマルウェアの感染発見率

▲クリックで拡大

こちらは、OSもブラウザも関係なく、

・JAVA経由・・・・・・約90%

・Adobe Reader・・・・約10%

というような状態になっています。

- JAVAは論外なレベルです。

よっぽどの事がない限り、普通の人はJAVAをインストールしない環境でPCを利用しましょう。 - Adobe Readerは、標的となる可能性は低くても、マルウェアに感染してしまう事例が非常に多い事がわかります。

- IEやAdobe Flashは標的にされつつも、2012年頃からは突破される例は非常に少なくなって来た・・・という感じすが、過去2~3年、大規模なマルウェア被害が出るのは(いわゆる水のみ場攻撃で)この二つの脆弱性が突破された時です。

黒翼猫のコンピュータ日記 2nd さんでも警鐘を鳴らしていますが、XPから Windows 7/8 マシンへ買い換え、「これでセキュリティ面も安心」と思っている方がいらしたら、それは甘い認識だと考えておきましょう。

不正なセキュリティソフトウェアに注意しましょう

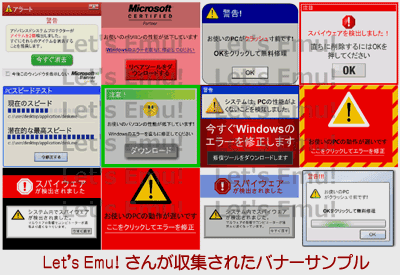

JAVA・Adobe製品・IE以外を標的とする場合、現在は「広告バナーでユーザーを騙す」という方法が主流になっている感があります。

▲クリックで拡大

Web広告などでセキュリティソフトやメンテナンスツールの広告を見かけても、安易な気持ちでクリックしたり、インストールしたりするのは避けましょう。

上記は、代表的な「不正なセキュリティソフトウェア」です。

日本国内の例を上げると、Let's Emu!さんが同系統のツールを分かりやすくまとめ、自サイト内で公開されています。

Let's Emu!さんが収集されたバナーサンプル

▲クリックで拡大

代表例: 詐欺まがいで評判 RegClean Pro削除アンインストール方法【エラー表示迷惑ソフト】

Webページに上記のようなバナー広告を配信し、閲覧者の不安を煽りインストールさせるソフトは、非常に多くの種類が確認されています。

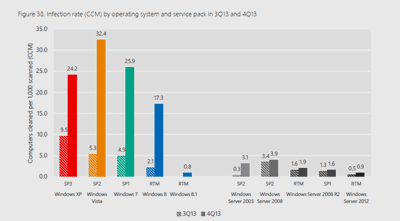

OS別の感染リスク

▲クリックで拡大

Windowsのバージョン(XP/Vista/7/8など)で、そんなに大きな違いは無い事が分かります。

黒翼猫のコンピュータ日記 2nd さんも「パソコン初心者が7や8に移ったから」と推測しており、私もその通りだと思いますが、PC利用時の「セキュリティに対する意識」や、Flash、JAVAなどの管理状態がそのまま感染リスクに結び付いているように感じます。

水のみ場攻撃について

攻撃者は、まず「JAVA、Adobe製品、ブラウザ」の脆弱性突いてPCへの侵入を試みます。攻撃する際、まずは「人の多く集まる場所」を攻撃し、効率的に多くのPCを感染させようと試みます。

記憶に新しい所では

・(昨年末~今年1月) GOM Player アップデートサーバーの事例

・(6/18) ニコニコ動画の広告サーバーの事例

など、大勢が利用するサイトやサーバーをハッキングし、そこからマルウェアを拡散させる、いわゆる「水のみ場攻撃」も発生します。

まとめ

という訳で、PCを安全に使うための最低条件は、以下の6つ・・・・という所でしょうか。

- サポート期限の残ったOS(Windowsの場合、Vista/7/8)を利用する

- OSのアップデートは常に行う

- セキュリティツールのアップデートも常に行う。

- JAVAは、よっぽどの理由が無い限り使わない

- Adobe製品 (特にFlash、Reader、Shockwave)のアップデートは、こまめにチェックする。

- ※注意: Adobe ShockwaveにバンドルのFlash、多数の脆弱性が放置状態に

Shockwaveは非常に長い事脆弱性が放置されていた様です。

更新を1ヶ月以上サボっていた人は、アップデートしておきましょう。

- ※注意: Adobe ShockwaveにバンドルのFlash、多数の脆弱性が放置状態に

- その他

・ブラウザのActiveXフィルターは、無効にしておく

※最近のIEでは、このページを参考にするのがオススメ

OSをXPから Windows 8.1 / 7 へ買い換えたり、定期的にWindows updateやセキュリティソフトの状態を常に最新の状態にしていても、決して安心という事ではありませんので注意しておきましょう。

また、最近のマルウェアはデジタル署名を実装している例もあり、Windows8.1など最新のセキュリティが実装してあるOSでもマルウェアを「安全なツール」と誤認識してしまうケースもあります。

どれだけ注意していても、ネットを利用している限りウイルス感染の危険はゼロにならない・・・という事を肝に銘じておく必要があるのかもしれません。